Spyware

Renseignements généraux

SOS Enfants, qui se déroule près de 200 sos écoles dans le monde en développement, a organisé cette sélection. Parrainer un enfant de faire une réelle différence.

Spyware est un logiciel qui aide à recueillir des informations sur une personne ou une organisation à leur insu et qui peut envoyer ces informations à une autre entité sans le consentement du consommateur, ou qui affirme contrôle sur un ordinateur à l'insu du consommateur

"Spyware" est principalement classées en quatre types: système surveille, chevaux de Troie, adware, cookies de suivi et. Spyware est surtout utilisé pour les fins telles que; suivi et stocker les mouvements des utilisateurs internet sur le web; servir des annonces pop-up aux internautes.

Chaque fois que les logiciels espions est utilisé à des fins malveillantes, sa présence est généralement cachée à l'utilisateur et peut être difficile à détecter. Certains logiciels espions, comme keyloggers, peuvent être installés par le propriétaire d'une commune, d'entreprise, ou ordinateur public intentionnellement afin de surveiller les utilisateurs.

Alors que le spyware terme suggère logiciel qui surveille la calcul d'un utilisateur, les fonctions de logiciels espions peuvent se étendre au-delà de la simple surveillance. Les logiciels espions peuvent recueillir presque ne importe quel type de données, y compris renseignements personnels comme le surf Internet habitudes, les connexions des utilisateurs, et compte bancaire ou de crédit informations. Les logiciels espions peuvent également interférer avec le contrôle de l'utilisateur d'un ordinateur en installant un logiciel supplémentaire ou de rediriger navigateurs Web. Certains logiciels espions peuvent modifier les paramètres de l'ordinateur, ce qui peut entraîner des vitesses de connexion Internet lente, modifications non autorisées dans les paramètres du navigateur, ou des changements aux paramètres du logiciel.

Parfois, les logiciels espions est inclus avec un logiciel authentique, et peut provenir d'un site Web malveillant. En réponse à l'émergence de logiciels espions, une petite industrie a vu le jour dans le traitement anti-spyware logiciel. L'exécution de logiciels anti-spyware est devenu un élément largement reconnu de pratiques de sécurité informatique pour les ordinateurs, en particulier ceux en cours d'exécution Microsoft Windows . Un certain nombre de pays ont adopté des lois anti-spyware, qui ciblent généralement un logiciel qui est subrepticement installé pour contrôler l'ordinateur d'un utilisateur.

Voies d'infection

Spyware ne se propage pas nécessairement de la même manière comme un virus ou ver parce que les systèmes infectés en général ne cherchent pas à transmettre ou copier le logiciel sur d'autres ordinateurs. Au lieu de cela, les logiciels espions se installe sur un système en trompant l'utilisateur ou par exploiter les vulnérabilités de logiciels.

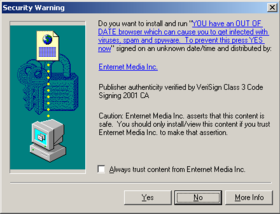

Plupart des logiciels espions est installé à l'insu des utilisateurs, ou en utilisant des tactiques trompeuses. Spyware peut essayer de tromper les utilisateurs en se regroupant avec le logiciel souhaitable. Autres tactiques communs sont l'aide d'un Cheval de Troie. Certains auteurs de logiciels espions infectent un système à travers des trous de sécurité dans le navigateur Web ou dans d'autres logiciels. Lorsque l'utilisateur accède à une page Web contrôlée par l'auteur de logiciels espions, la page contient le code qui attaque le navigateur et oblige le téléchargement et l'installation de logiciels espions.

L'installation de logiciels espions implique fréquemment Internet Explorer . Sa popularité et de l'histoire des questions de sécurité ont fait une cible fréquente. Son intégration profonde avec l'environnement Windows rendent sensibles à l'attaque dans la de Windows système d'exploitation. Internet Explorer sert aussi de point de fixation pour les logiciels espions sous la forme de Browser Helper Objects, qui modifient le comportement du navigateur pour ajouter des barres d'outils ou de rediriger le trafic.

Effets et comportements

Un logiciel espion est rarement seul sur un ordinateur: une machine touchée a généralement plusieurs infections. Les utilisateurs remarquent souvent un comportement indésirable et de la dégradation des performances du système. Une infestation de logiciels espions peut créer significative indésirables CPU activité, l'utilisation du disque, et le trafic réseau. Problèmes de stabilité, telles que les applications de congélation, un échec de démarrage, et se écrase l'échelle du système sont également fréquents. Spyware, qui interfère avec le logiciel de réseau, provoque souvent des difficultés pour connecter à l'Internet.

Dans certaines infections, les logiciels espions ne est même pas évident. Les utilisateurs assument dans ces situations que les problèmes de performance liés à un matériel défectueux, problèmes d'installation de Windows, ou d'une autre l'infection. Certains propriétaires de systèmes infectés mal recourent à contacter experts de l'assistance technique, ou même l'achat d'un nouvel ordinateur parce que le système existant "est devenu trop lent". Mal systèmes infectés peuvent nécessiter une réinstallation propre de toute leur logiciel afin de revenir à la pleine fonctionnalité.

En outre, certains types de logiciels espions désactiver le logiciel pare-feu et un logiciel anti-virus, et / ou réduire les paramètres de sécurité du navigateur, qui ouvrent davantage le système à d'autres les infections opportunistes. Certains logiciels espions désactive ou même supprime les logiciels espions concurrents, au motif que plus de désagréments liés aux logiciels espions rendent encore plus probable que les utilisateurs prendront des mesures pour supprimer les programmes.

Un utilisateur moyen de Windows a privilèges administratifs, principalement pour la commodité. Pour cette raison, tout programme que l'utilisateur exécute a libre accès au système. Comme avec les autres les systèmes d'exploitation, les utilisateurs de Windows sont en mesure de suivre le principe de moins privilège et non utiliser comptes d'administrateur. Alternativement, ils peuvent également réduire le privilèges vulnérables Internet parement spécifique processus tels que Internet Explorer .

Dans Windows Vista , par défaut, un administrateur de l'ordinateur fonctionne tout sous privilèges utilisateur limités. Lorsqu'un programme nécessite des privilèges administratifs, Vista demandera à l'utilisateur avec un permettre / refuser pop-up (voir User Account Control). Cela améliore la conception utilisé par les versions précédentes de Windows.

Recours et la prévention

Comme la menace de spyware est aggravée, un certain nombre de techniques ont vu le jour pour la contrecarrer. Il se agit notamment des programmes visant à supprimer ou bloquer les logiciels espions, ainsi que diverses pratiques d'utilisation qui réduisent les chances d'obtenir des logiciels espions sur un système.

Néanmoins, les logiciels espions reste un problème coûteux. Quand un grand nombre de morceaux de logiciels espions ont infecté un ordinateur Windows, le seul remède peut impliquer la sauvegarde des données de l'utilisateur, et de réinstaller complètement le système d'exploitation. Par exemple, certains logiciels espions ne peut pas être complètement enlevée par Symantec, Microsoft, PC Tools.

Les programmes anti-spyware

De nombreux programmeurs et certaines entreprises commerciales ont sorti des produits dédiés à supprimer ou bloquer les logiciels espions. Des programmes tels que PC Tools ' Spyware Doctor, Lavasoft de Ad-Aware SE et Patrick Kolla de Spybot - Search & Destroy rapidement gagné en popularité comme des outils pour supprimer, et dans certains cas d'interception, les programmes de spyware. Le 16 Décembre 2004, Microsoft a acquis la Logiciel AntiSpyware GIANT, rebranding comme Windows AntiSpyware beta et de la libérer en téléchargement gratuit pour les utilisateurs Windows Genuine 2003 et Windows XP. (En 2006, il a été rebaptisé Windows Defender).

Entreprises anti-virus majeurs tels que Symantec, PC Tools, McAfee et Sophos ont également ajouté des fonctionnalités anti-spyware à leurs produits anti-virus existants. Dès le début, les entreprises anti-virus exprimé leur réticence à ajouter des fonctions anti-spyware, citant procès intentés par des auteurs de logiciels espions contre les auteurs de sites web et programmes qui décrivent leurs produits comme "spyware". Toutefois, les versions récentes de la maison et les affaires anti-virus les produits de ces grandes entreprises ne comprennent fonctions anti-spyware, mais traités différemment des virus. Symantec Anti-Virus, par exemple, classe les programmes de spyware comme des «menaces étendues" et maintenant offres protection en temps réel contre ces menaces.

Comment logiciel anti-espion Travaux

Les programmes anti-spyware peuvent lutter contre les logiciels espions de deux façons:

- Ils peuvent fournir une protection en temps réel d'une manière similaire à celle de la la protection anti-virus: ils scannent tous les appels entrants données du réseau pour les logiciels espions et les blocs de menaces qu'il détecte.

- Logiciels anti-spyware peuvent être utilisés uniquement pour la détection et la suppression des logiciels espions qui a déjà été installé sur l'ordinateur. Ce genre d'anti-spyware peut souvent être configuré pour analyser sur une base régulière.

Ces programmes inspecter le contenu de la Registre Windows, fichiers du système d'exploitation, et les programmes installés, et supprimer les fichiers et les entrées qui correspondent à une liste de spywares connus. Protection en temps réel contre les logiciels espions fonctionne de manière identique en temps réel une protection anti-virus: le logiciel analyse les fichiers de disque lors du téléchargement, et bloque l'activité de composants connus pour représenter les logiciels espions. Dans certains cas, il peut également intercepter des tentatives d'installation éléments de démarrage ou de modifier les paramètres du navigateur. Les versions antérieures de programmes anti-spyware axées principalement sur la détection et l'élimination. Logiciel de Javacool SpywareBlaster, l'un des premiers à offrir une protection en temps réel, a bloqué l'installation de ActiveX base spyware.

Comme la plupart des logiciels anti-virus, de nombreux outils anti-spyware / adware nécessitent une base de données régulièrement mise à jour des menaces. Comme de nouveaux programmes de spyware sont libérés, les développeurs d'anti-spyware découvrir et d'évaluer, en ajoutant à la liste des logiciels espions connus, qui permettent le logiciel pour détecter et supprimer les nouveaux logiciels espions. En conséquence, un logiciel anti-spyware est d'une utilité limitée, sans mises à jour régulières. Mises à jour peuvent être installées automatiquement ou manuellement.

Un outil de suppression des logiciels espions générique populaire utilisé par ceux qui exige un certain degré d'expertise est HijackThis, qui balaye certaines zones du système d'exploitation Windows où les spywares réside souvent et présente une liste avec des éléments à supprimer manuellement. Comme la plupart des articles sont des fichiers légitimes fenêtres / entrées de registre, il est conseillé pour ceux qui sont moins bien informés à ce sujet pour poster un journal HijackThis sur les nombreux sites antispyware et laisser les experts décident ce qu'il faut supprimer.

Si un logiciel espion ne est pas bloqué et parvient à obtenir lui-même installé, il peut résister aux tentatives de mettre fin ou de le désinstaller. Certains programmes fonctionnent par paires: quand un scanner anti-spyware (ou l'utilisateur) termine une processus en cours, l'autre réapparaît le programme tué. De même, certains logiciels espions détecte les tentatives pour supprimer les clés de registre et les ajouter immédiatement à nouveau. Habituellement, démarrage de l'ordinateur infecté en mode sans échec permet à un programme anti-spyware une meilleure chance de suppression des logiciels espions persistante. Tuer l'arborescence des processus peut aussi travailler.

Pratiques de sécurité

Pour détecter les logiciels espions, les utilisateurs d'ordinateurs ont trouvé plusieurs pratiques utiles en plus d'installer des programmes anti-spyware. De nombreux utilisateurs ont installé un navigateur autre que Internet Explorer , comme Google Chrome ou Mozilla Firefox . Bien qu'aucun navigateur est complètement sûr, Internet Explorer est à un plus grand risque d'infection par les logiciels espions en raison de sa large base d'utilisateurs ainsi que les vulnérabilités telles que ActiveX.

Certains FAI-en particulier les collèges et les universités ont adopté une approche différente de spyware bloquant: ils utilisent leur réseau et les pare-feu proxy Web de bloquer l'accès à des sites Web connus pour installer des logiciels espions. Le 31 Mars 2005, Technologies de l'information de l'Université Cornell ministère a publié un rapport détaillant le comportement d'un élément particulier de spyware basé sur des doublures, Marketscore, et les étapes de l'université a pris de l'intercepter. Beaucoup d'autres établissements d'enseignement ont pris des mesures similaires.

Les utilisateurs individuels peuvent également installer des pare-feu à partir d'une variété d'entreprises. Ces surveiller le flux d'informations entrant et sortant un ordinateur en réseau et offrent une protection contre les logiciels espions et les logiciels malveillants. Certains utilisateurs installent un grand fichier hosts qui empêche l'ordinateur de l'utilisateur de se connecter à des adresses Web liés aux logiciels espions connus. Les logiciels espions peuvent se installé via certaine programmes de shareware offerts en téléchargement. Téléchargement de programmes uniquement de sources fiables peut offrir une certaine protection de cette source de l'attaque.

Comparaison des spywares, adwares, virus et

Spyware, Adware et les Trackers

Le terme adware fait souvent référence à un logiciel qui affiche des publicités. Un exemple est le Eudora annonces d'affichage du client de messagerie comme une alternative à frais d'inscription de shareware. Toutefois, ceux-ci ne sont pas considérés spyware.

Autre comportement de spyware, tels que rapports sites que l'utilisateur visite, se produit en arrière-plan. Les données sont utilisées pour les impressions publicitaires «ciblées». La prévalence des logiciels espions a jeté la suspicion sur d'autres programmes qui permettent de suivre la navigation Web, même à des fins statistiques ou de recherche. Beaucoup de ces entreprises d'adware-distribution sont soutenus par des millions de dollars de recettes publicitaires génératrices. Adware et spyware sont similaires aux virus en ce qu'ils peuvent être considérés comme de nature malveillante.

Les logiciels espions, les virus et les vers

Contrairement à virus et les vers, les logiciels espions ne sont généralement pas se auto-répliquer. Comme de nombreux virus récents, cependant, conception-exploits de spyware infectés par des ordinateurs à des fins commerciales. Tactiques typiques comprennent la livraison de publicités pop-up non sollicités, le vol de renseignements personnels (y compris les informations financières telles que carte de crédit de numéros), suivi de l'activité Web-browsing pour des fins de marketing, et de routage requêtes HTTP vers des sites publicitaires.

Et la fraude d'affiliation "Stealware"

Quelques fournisseurs de logiciels espions, notamment 180 Solutions, ont écrit ce que le New York Times a surnommé " Stealware », et ce que le chercheur Ben Edelman fraude termes d'affiliation spyware, une forme de cliquez sur la fraude. Stealware détourne le paiement de revenus de marketing d'affiliation de la société affiliée légitime au vendeur de logiciels espions.

Spyware qui attaque réseaux d'affiliation lieux affilié l'étiquette de l'opérateur de logiciels espions sur l'activité de l'utilisateur - le remplacement de toute autre balise, se il en est un. L'opérateur de spyware est le seul parti qui gagne de cette. L'utilisateur a contrarié leurs choix, une filiale légitime perd des revenus, la réputation des réseaux sont blessés, et les vendeurs sont lésés par avoir à payer les revenus d'affiliation à un «groupe» qui ne est pas partie à un contrat. la fraude d'affiliation est une violation de la Conditions de service de la plupart des réseaux de marketing d'affiliation. En conséquence, les opérateurs de logiciels espions tels que 180 solutions ont été résiliés de réseaux d'affiliation, y compris LinkShare et ShareSale.

Le vol d'identité et la fraude

Dans un cas, les logiciels espions a été étroitement associé à le vol d'identité. En Août 2005, des chercheurs de l'entreprise de logiciels de sécurité Sunbelt Software soupçonnaient les créateurs de la commune Spyware CoolWebSearch l'avait utilisé pour transmettre " sessions chat, noms d'utilisateur, mots de passe, informations bancaires, etc. ", mais il se est avéré que" ce fait (est) son propre petit cheval de Troie criminelle sophistiquée qui est indépendante de CWS "Cette affaire est actuellement sous enquête par la. FBI .

Le Federal Trade Commission estime que 27,3 millions d'Américains ont été victimes de vol d'identité, et que les pertes financières de vol d'identité ont totalisé près de 48 milliards de dollars pour les entreprises et les institutions financières et au moins 5 milliards de dollars en dépenses out-of-pocket pour les particuliers.

Gestion des droits numériques

Certaines technologies anti-copie ont emprunté contre les logiciels espions. En 2005, Sony BMG Music Entertainment était trouvé à l'aide rootkits dans son XCP la technologie de gestion des droits numériques comme les logiciels espions, non seulement il était difficile de détecter et de désinstallation, il a été tellement mal écrit que la plupart des efforts pour supprimer cela aurait rendu les ordinateurs incapables de fonctionner. Procureur général du Texas Greg Abbott a déposé plainte, et trois séparée recours collectifs ont été déposés. Sony BMG a plus tard fourni une solution de contournement sur son site Web pour aider les utilisateurs à supprimer il.

À partir du 25 Avril 2006, Microsoft Application Windows Genuine Advantage Notifications a été installé sur la plupart des PC Windows comme une "mise à jour de sécurité critique". Bien que le but principal de cette application délibérément installable est d'assurer la copie de Windows sur la machine a été acheté légalement et installé, il installe également le logiciel qui a été accusé de " téléphoner à la maison "sur une base quotidienne, comme les logiciels espions. Il peut être enlevé avec l'outil RemoveWGA.

Les relations personnelles

Spyware a été utilisé pour surveiller les activités électroniques des partenaires dans les relations intimes. Au moins un paquet de logiciel, Loverspy, a été commercialisée spécifiquement à cet effet. Selon les lois locales relatives à la propriété communale / matrimonial, observation de l'activité en ligne d'un partenaire sans leur consentement peut être illégale; l'auteur de Loverspy et plusieurs utilisateurs du produit ont été inculpés en Californie en 2005 sur des accusations de l'écoute électronique et divers crimes informatiques.

Les cookies de navigateur

Les programmes anti-logiciels espions rapportent souvent des annonceurs sur le Web les cookies HTTP , le petits fichiers texte que l'activité piste de navigation, que les logiciels espions. Alors qu'ils ne sont pas toujours intrinsèquement malveillants, de nombreux utilisateurs se opposent à des tiers d'utiliser l'espace sur leurs ordinateurs personnels à des fins d'affaires, et de nombreux programmes anti-spyware offrent de les enlever.

Exemples

Ces programmes de spyware communs illustrent la diversité des comportements trouvés dans ces attaques. Notez que comme pour les virus informatiques, les chercheurs donnent des noms aux programmes de spyware qui ne peuvent pas être utilisés par leurs créateurs. Les programmes peuvent être regroupés en "familles" fondées non pas sur le code de programme partagé, mais sur les comportements communs, ou par «suivre l'argent» de connexions financières ou commerciales apparentes. Par exemple, un certain nombre de programmes de spyware distribué par Claria sont collectivement connus comme "Gator". De même, les programmes qui sont fréquemment installés ensemble peuvent être décrits comme des parties d'un même ensemble de logiciels espions, même se ils fonctionnent séparément.

- CoolWebSearch, un groupe de programmes, profite des vulnérabilités d'Internet Explorer. Le paquet dirige le trafic vers des publicités sur les sites Web, y compris coolwebsearch.com. Il affiche des annonces pop-up, réécrit résultats des moteurs de recherche, et modifie l'ordinateur infecté de hosts pour diriger les recherches DNS à ces sites.

- FinFisher, parfois appelé FinSpy est une suite de surveillance haut de gamme vendu à l'application de la loi et les agences de renseignement. Les services de soutien tels que des mises à jour de formation et de technologie font partie du paquet.

- Internet Optimizer, aussi connu comme DyFuCA, redirige les pages d'erreur Internet Explorer à la publicité. Lorsque les utilisateurs suivent un lien cassé ou entrer une URL erronée, ils voient une page de publicité. Cependant, parce que les sites Web protégés par mot de passe (authentification HTTP de base) utilisent le même mécanisme que les erreurs HTTP, Internet Optimizer, il est impossible pour l'utilisateur d'accéder aux sites protégés par mot de passe.

- HuntBar, alias ou WinTools Adware.Websearch, a été installé par un ActiveX drive-by download sur les sites Web d'affiliation, ou par des publicités affichées par d'autres programmes-espions un exemple de la façon dont les logiciels espions peut installer plus de spyware. Ces programmes ajoutent barres d'outils pour IE, suivre le comportement de navigation globale, rediriger références d'affiliation, et les publicités d'affichage.

- Movieland, aussi connu comme Moviepass.tv et Popcorn.net, est un service de téléchargement de films qui a fait l'objet de milliers de plaintes au Federal Trade Commission (FTC), le Washington Bureau du procureur général, le Better Business Bureau, et d'autres organismes. Les consommateurs se plaignent qu'ils ont été pris en otage par un cycle de surdimensionné fenêtres pop-up exigeant le paiement de 29,95 $ au moins, affirmant qu'ils avaient signé pour un essai gratuit de trois jours, mais ne avaient pas annulé avant la période d'essai terminée, et ont donc été obligé de payer. La FTC a déposé une plainte, depuis réglés, contre Movieland et onze autres accusés les accusant d'avoir «engagé dans un régime national à utiliser tromperie et la contrainte pour extraire les paiements des consommateurs ".

- WeatherStudio a un plugin qui affiche une fenêtre du panneau près du bas de la fenêtre du navigateur. Le site officiel note que ce est facile à supprimer (désinstaller) WeatherStudio partir d'un ordinateur, en utilisant son propre programme de désinstallation, comme sous C: \ Program Files \ WeatherStudio. Une fois WeatherStudio est enlevé, un navigateur retourne à l'apparition d'affichage avant, sans la nécessité de modifier les paramètres du navigateur.

- Zango (anciennement 180 Solutions) transmet des informations détaillées aux annonceurs sur les sites Web qui visitent utilisateurs. Il modifie également les requêtes HTTP pour annonces d'affiliation liés à partir d'un site Web, de sorte que les annonces font des bénéfices non gagné pour la société 180 Solutions. Il ouvre annonces pop-up qui couvrent plus les sites Web des entreprises concurrentes (comme on le voit dans leur [Zango Contrat de licence utilisateur final]).

- Zlob troyen, ou seulement Zlob, se télécharge à un ordinateur via un ActiveX codec et rapports informations au serveur de contrôle. Certaines informations peuvent être la recherche-histoire, les sites Web visités, et même les frappes. Plus récemment, Zlob a été connu pour détourner routeurs par défaut définis.

Histoire et évolution

La première utilisation du terme spyware se est produite le 16 Octobre 1995 dans un Usenet poste qui se moquait de Microsoft s ' le modèle d'affaires. Spyware abord notée logiciel destiné à des fins d'espionnage. Cependant, au début de 2000, le fondateur de Zone Labs, Gregor Freund, utilisé le terme dans un communiqué de presse pour le ZoneAlarm Personal Firewall. Plus tard en 2000, un parent en utilisant ZoneAlarm a été alerté sur le fait que "Rabbit Reader," logiciels éducatifs destinés aux enfants par le Mattel compagnie de jouets, a été subrepticement l'envoi de données retour à Mattel. Depuis lors, "spyware" a pris son sens actuel.

Selon une étude réalisée en 2005 par AOL et l'Alliance nationale Cyber-sécurité, 61 pour cent des ordinateurs des utilisateurs interrogés ont été infectés avec la forme de logiciels espions. 92 pour cent des utilisateurs interrogés avec les logiciels espions ont déclaré qu'ils ne savaient pas de sa présence, et 91 pour cent ont déclaré qu'ils ne avaient pas donné son autorisation pour l'installation des logiciels espions. En 2006, les logiciels espions est devenu l'une des menaces de sécurité que constituent pour les systèmes informatiques exécutant Microsoft Windows systèmes d'exploitation. Les ordinateurs sur lesquels Internet Explorer (IE) est le principal navigateur sont particulièrement vulnérables à de telles attaques, non seulement parce que IE est le plus largement utilisé, mais parce que son étroite intégration avec Windows permet d'accéder à des logiciels espions parties cruciales du système d'exploitation.

Avant Internet Explorer 6 SP2 a été libéré dans le cadre de Windows XP Service Pack 2 , le navigateur affichera automatiquement une fenêtre d'installation pour tout Composant ActiveX qu'un site Web voulu installer. La combinaison de l'utilisateur ignorance au sujet de ces changements, et de la prise en charge par Internet Explorer que tous Les composants ActiveX sont bénignes, contribué à répandre les logiciels espions de manière significative. Beaucoup de composants logiciels espions seraient également faire usage de exploits Javascript, Internet Explorer et Windows pour installer insu de l'utilisateur ou la permission.

Le Registre Windows contient plusieurs sections où la modification des valeurs clés permet au logiciel d'être exécuté automatiquement lors du démarrage du système d'exploitation. Les logiciels espions peuvent exploiter cette conception de contourner les tentatives de retrait. Le spyware sera généralement se lier à chaque endroit dans le Registre qui permet l'exécution. Une fois consécutive, le spyware vérifie périodiquement si un de ces liens sont supprimés. Si oui, ils seront automatiquement rétablis. Cela garantit que le logiciel espion se exécute lorsque le système d'exploitation est démarré, même si certains (ou la plupart) des liens de registre sont supprimés.

Programmes distribués avec les logiciels espions

- Kazaa

- Morpheus

- WeatherBug

- WildTangent

Programmes autrefois distribués avec les logiciels espions

- AOL Instant Messenger (AOL Instant Messenger emballe encore Viewpoint Media Player, et WildTangent)

- DivX

- FlashGet

- magicJack

Rogue programmes anti-spyware

Programmeurs malveillants ont publié un grand nombre de voyous (faux) programmes anti-spyware, et largement diffusé Web des bannières publicitaires peuvent avertir les utilisateurs que leurs ordinateurs ont été infectés par des logiciels espions, les diriger vers acheter des programmes qui ne fait pas enlever les logiciels espions ou d'autre, peut ajouter plus de spyware de leur propre.

La prolifération récente des produits de faux antivirus ou usurpées qui se projet de loi anti-espion peut être gênant. Les utilisateurs peuvent recevoir des popups les incitant à les installer pour protéger leur ordinateur, quand il sera en fait ajouter les logiciels espions. Ce logiciel est appelé logiciel de voyous. Il est recommandé que les utilisateurs ne installent pas de freeware qui prétend être anti-spyware sauf se il est vérifié pour être légitime. Certains délinquants connus, citons:

- AntiVirus 360

- Antivirus 2009

- AntiVirus Or

- ContraVirus

- MacSweeper

- Piège Pest

- PSGuard

- Spy Wiper

- SpyDawn

- Spylocked

- SpySheriff

- SpyShredder

- Spyware Quake

- SpywareStrike

- UltimateCleaner

- WinAntiVirus Pro 2006

- Windows Police Pro

- WinFixer

- WorldAntiSpy

- XP Security

Produits de faux antivirus constituent 15 pour cent de tous les programmes malveillants.

Le 26 Janvier 2006, Microsoft et l'état procureur général Washington a déposé plainte contre informatique sécurisé pour son produit Spyware Cleaner.

Questions juridiques

Loi criminelle

L'accès non autorisé à un ordinateur est illégal en vertu lois de la criminalité informatique, tels que les États-Unis Computer Abuse Act fraude et, au Royaume-Uni de Computer Misuse Act et des lois similaires dans d'autres pays. Depuis propriétaires d'ordinateurs infectés par des logiciels espions affirment généralement qu'ils ne ont jamais autorisé l'installation, un prima facie lecture suggère que la promulgation de spyware compterait comme un acte criminel. Application de la loi a souvent poursuivi les auteurs de tout autre malware, virus particulier. Cependant, peu de développeurs de logiciels espions ont été poursuivis, et beaucoup fonctionnent publiquement que les entreprises strictement légitimes, même si certains ont été confrontés à des poursuites judiciaires.

les producteurs de logiciels espions font valoir que, contrairement aux affirmations des utilisateurs, les utilisateurs ne en fait donner consentir aux installations. Spyware fourni avec applications shareware peuvent être décrits dans la texte d'un jargon juridique contrat de licence utilisateur final (CLUF). De nombreux utilisateurs ignorent habituellement ces contrats censément, mais les entreprises de logiciels espions tels que Claria disent-ci démontrent que les utilisateurs ont consenti.

Malgré l'omniprésence de accords de logiciel Contrats de licence, en vertu de laquelle un simple clic peut être pris comme un consentement à l'ensemble du texte, relativement peu la jurisprudence a permis de leur utilisation. Il a été établi dans la plupart common law juridictions que ce type d'accord peut être un contrat obligatoire dans certaines circonstances. Cela ne signifie cependant pas que chaque tel accord est une contrat, ou que chaque terme dans une est exécutoire.

Certaines juridictions, y compris les États américains de Iowa et Washington, ont adopté des lois criminalisant certaines formes de logiciels espions. Ces lois rendent illégal pour quiconque autre que le propriétaire ou l'exploitant d'un ordinateur pour installer le logiciel qui modifie les paramètres de navigateur Web, surveille les frappes, ou désactive logiciels de sécurité.

Aux États-Unis, les législateurs ont introduit un projet de loi en 2005 intitulé Loi sur la prévention de Spyware Internet, qui emprisonner créateurs de logiciels espions.

Les sanctions administratives

Actions US FTC

Les É.U Federal Trade Commission a poursuivi organisations de marketing sur Internet dans le cadre du " doctrine injustice »qui les fasse arrêter infecter les ordinateurs des consommateurs avec les logiciels espions. Dans un cas, celui contre sismiques Entertainment Productions, la FTC a accusé les défendeurs de l'élaboration d'un programme qui a pris le contrôle de PC à l'échelle nationale, les infectés par des logiciels espions et autres logiciels malveillants, bombardée eux avec un barrage de la publicité pop-up pour les clients de sismiques, exposés les PC à des risques de sécurité, et les fit dysfonctionnement. sismique alors offert de vendre les victimes d'un programme "anti-espion" pour fixer les ordinateurs, et d'arrêter les popups et autres problèmes que sismique avait fait. Le 21 Novembre 2006, un règlement a été conclu dans la cour fédérale en vertu de laquelle un jugement $ 1,750,000 a été imposée dans un cas et $ 1,860,000 dans un autre, mais les défendeurs étaient insolvables

Dans un deuxième cas, intentée contre CyberSpy Software LLC, le FTC a accusé CyberSpy commercialisé et vendu "RemoteSpy" keylogger spyware aux clients qui seraient alors surveiller secrètement les ordinateurs des consommateurs peu méfiants. Selon le FTC, CyberSpy vanté RemoteSpy comme un moyen "100% indétectable» à «espionner ne importe. De ne importe où. "La FTC a obtenu une ordonnance provisoire interdisant aux défendeurs de vendre le logiciel et déconnecté de l'Internet l'un de leurs serveurs qui collectent, stockent, ou fournissent l'accès à l'information que ce logiciel a recueilli. L'affaire est encore à ses premières étapes. Une plainte déposée par le Electronic Privacy Information Center (EPIC) a le logiciel RemoteSpy à l'attention de la FTC.

Pays-Bas OPTA

Une amende administrative, la première de son genre en Europe, a été délivré par l'Autorité indépendante des postes et télécommunications (OPTA) des Pays-Bas. Il amendes dans la valeur totale de 1.000.000 Euro appliquée pour infecter 22 millions d'ordinateurs. Le spyware concerné est appelé DollarRevenue. Les articles de loi qui ont été violés sont l'art. 4.1 de la Décision sur les prestataires du service universel et sur les intérêts des utilisateurs finaux; les amendes ont été émis sur la base de l'art. 15.4, pris conjointement avec l'art. 15.10 de la loi sur les télécommunications néerlandais.

Droit civil

Ancien État de New York et ancien procureur général Gouverneur de New York Eliot Spitzer a poursuivi entreprises de logiciels espions pour l'installation frauduleuse de logiciels. Dans une poursuite intentée en 2005 par Spitzer, la firme californienne Intermix Media, Inc. fini par se installer, en acceptant de payer US $ 7,5 millions et de cesser de distribuer les logiciels espions.

Le détournement de la publicité sur le Web a également conduit à des litiges. En Juin 2002, un certain nombre de grands éditeurs Web poursuivi Claria pour remplacer annonces, mais réglé hors cour.

Les tribunaux ne ont pas encore eu à décider si les annonceurs peuvent être tenus responsable des logiciels espions qui affiche leurs annonces. Dans de nombreux cas, les entreprises dont les annonces apparaissent dans les logiciels espions pop-ups ne faire pas directement affaires avec l'entreprise de logiciels espions. Plutôt, ils ont contracté avec un agence de publicité, qui se contracte à son tour avec un sous-traitant en ligne qui est payé par le nombre d '«impressions» ou apparitions de la publicité. Certaines grandes entreprises comme Dell Computer et Mercedes-Benz ont saccagé des agences de publicité qui ont été exécutées leurs annonces dans les logiciels espions.

costumes de diffamation par les développeurs de logiciels espions

Contentieux est allé dans les deux sens. Depuis "spyware" est devenue une commune péjorative, certains fabricants ont déposé diffamation et actions en diffamation lorsque leurs produits ont été ainsi décrit. En 2003, Gator (maintenant connu comme Claria) a déposé plainte contre le site PC Pitstop pour décrire son programme comme "spyware". PC Pitstop réglé, acceptant de ne pas utiliser le mot «logiciels espions», mais continue de décrire les dommages causés par le logiciel Gator / Claria. Par conséquent, d'autres sociétés anti-spyware et anti-virus ont également utilisé d'autres termes tels que "les programmes potentiellement indésirables» ou greyware pour désigner ces produits.

WebcamGate

En 2010 WebcamGate cas, les demandeurs chargé deux lycées de banlieue de Philadelphie secrètement espionné étudiants par webcams subrepticement et à distance l'activation intégrés dans les ordinateurs portables émis scolaire les élèves utilisaient à la maison, et donc empiétait sur leurs droits à la vie privée. L'école chargé l'ordinateur de chaque élève Logiciel de suivi de l'activation à distance de LANrev. Cela comprenait le désormais abandonnées »TheftTrack". Alors que TheftTrack ne était pas activé par défaut sur le logiciel, le programme a permis le district scolaire de choisir de l'activer et de choisir des options de surveillance TheftTrack l'école voulait activer.

TheftTrack permettait aux employés des districts scolaires pour activer à distance un petit secret webcam intégrée dans l'ordinateur portable de l'étudiant, au-dessus de l'écran de l'ordinateur portable. Que les autorités scolaires autorisés à prendre secrètement des photos via la webcam, de tout ce qui était en face de lui et dans sa ligne de mire, et envoyer les photos vers le serveur de l'école. Le logiciel LANrev désactivé les webcams pour tous les autres usages (par exemple, les étudiants ne ont pas pu utiliser Photo Booth ou chat vidéo), de sorte que la plupart des étudiants croyaient à tort leurs webcams ne fonctionnent pas du tout. En plus de la surveillance de la webcam, TheftTrack permis responsables de l'école de prendre des screenshots, et les envoyer au serveur de l'école. En outre, LANrev permis responsables de l'école de prendre des instantanés de messages instantanée, navigation web, des playlists de musique, et des compositions écrites. Les écoles admis à claquer secrètement plus de 66 000 et webshots screenshots, incluant des plans de webcam des étudiants dans leurs chambres.